VPN

VPN (англ. virtual private network — «виртуальная частная сеть»; допустимое произношение на русском языке — ВПН) — обобщённое название технологий, которые позволяют пользователям создавать и использовать безопасную частную сеть поверх любой доступной сети общего использования, такой как Интернет.

VPN преимущественно используется для защиты данных передаваемых по сети Интернет, для обеспечения конфиденциальности и безопасности пользователей[1]. В зависимости от применяемых протоколов и целевого назначения, VPN может обеспечивать соединения трёх видов: точка-точка, точка-сеть и сеть-сеть.

История

Концепция VPN берет начало в 1990-х годах, когда компании начали активно использовать частные сети для подключения своих географически распределенных офисов, а также сотрудников, работающих удаленно. Данные частные сети, известные как глобальные сети (ГВС; (англ. wide area network, WAN), были дорогими и сложными в обслуживании, а также требовали специализированного оборудования и программного обеспечения[2].

В конце 1990-х годов были разработаны первые VPN, которые использовали различные протоколы шифрования и туннелирования для создания безопасных частных подключений между удаленными пользователями и корпоративными сетями. Так первой официальной VPN является сеть, разработанная сотрудниками компании Microsoft в 1996 году и функционирующая по туннельному протоколу типа точка-точка (англ. Point-to-Point Tunneling Protocol, PPTP)[3].

С тех пор технология VPN продолжает развиваться, разрабатываются новые протоколы шифрования и туннелирования для повышения безопасности и производительности.

Принцип работы

VPN работают, создавая зашифрованное соединение между устройством пользователя и VPN-сервером. Доступ к передаваемым данным открыт только для авторизованных (в рамках этой передачи) пользователей[4].

Структура

Классический VPN состоит из трех основных компонентов[5]:

Клиент — это устройство пользователя, такое как компьютер или смартфон, которое используется для доступа к VPN и является источником и/или приемником данных.

VPN-сервер — это сервер, который обеспечивает безопасное, устойчивое и зашифрованное соединение между клиентом и частной сетью.

Туннель — это фактическое зашифрованное соединение между клиентом и VPN-сервером; оно позволяет безопасно и конфиденциально передавать данные между участвующими в обмене устройствами.

Процесс обмена данными

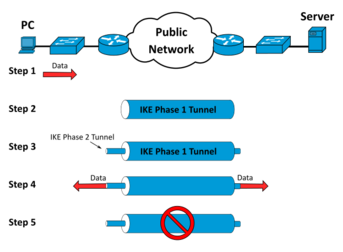

Процесс обмена данными по VPN происходит следующим образом[6]:

Когда пользователь подключается к VPN, его устройство отправляет данные на VPN-сервер через туннель, в рамках заданного протокола. Затем VPN-сервер обрабатывает данные и отправляет их по назначению (пример: веб-сайт, приложение или в корпоративная сеть). Аналогичным образом, данные из пункта назначения отправляются обратно на VPN-сервер (через туннель), где они шифруются и отправляются обратно на устройство пользователя. При этом, после подключение пользователя, VPN-сервис работает в фоновом режиме и не требует активных действий со стороны участников процесса обмена.

Протоколы VPN

Протокол VPN — это набор правил и процессов, определяющий и фиксирующий данные, которые могут быть переданы между устройством и VPN-сервером. То есть, определяющий принципы построения и функционирования туннеля. Существует несколько наиболее распространенных типов VPN протоколов[7]:

OpenVPN[8] — это популярный и высокозащищенный протокол, используемый многими VPN-провайдерами. Он работает по интернет-протоколам TCP или UDP. Первый гарантирует, что данные будут доставлены в полном объёме и в правильном порядке, в то время как второй сосредоточен на более высокой скорости. Многие VPN-сервисы позволят выбирать (переключаться) между данными интернет-протоколами.

IKEv2 (англ. lInternet Key Exchange) / IPsec (англ. IP Security) — это протокол, который создает основу для безопасного VPN-соединения, устанавливая аутентифицированное и зашифрованное соединение. Он был разработан компаниями Microsoft и Cisco как быстрый, стабильный и безопасный протокол. Являясь частью набора инструментов IPSec для интернет-безопасности, при этом часть IKEv2 использует прочие инструменты IPSec для обеспечения комплексного покрытия VPN.

WireGuard[9] — это самый новый и быстрый протокол туннелирования. Он использует современную криптографию, однако он считается экспериментальным, поскольку VPN-провайдеры вынуждены искать иные решения для преодоления возникающих уязвимости WireGuard.

SSTP (англ. Secure Socket Tunneling Protocol) — это функциональный VPN-протокол, на основе SSL, также созданный компанией Microsoft. Являясь продуктом Microsoft, SSTP доступен и на других, отличных от Windows, операционных системах.

L2TP(англ. Layer 2 Tunnelling Protocol) / IPSec (англ. IP Security) — данный протокол туннелирования второго уровня не обеспечивает никакого шифрования и аутентификации. Это простой протокол туннелирования VPN, который создает соединение между пользователем и VPN-сервером. Он полагается на другие инструменты в пакете IPSec для шифрования трафика и обеспечения его конфиденциальности и безопасности. У протокола есть удобные функции, но некоторые проблемы не позволяют ему быть ведущим протоколом VPN.

PPTP (англ. Point-to-Point Tunneling Protocol) — самый первый и широкодоступный протокол туннелирования, созданный в 1996 году. На данном этапе развития VPN, PPTP характеризуется использованием одного из самых наиболее уязвимых протоколов шифрования из всех действующих VPN-протоколов, а также имеет множество проблем в работе своей системы внутренней безопасности. Не поддерживается большинством VPN-сервисов.

Сравнение протоколов VPN[10]

| VPN-протокол | Скорость | Шифрование | Потоковая передача | Стабильность | P2P* |

|---|---|---|---|---|---|

| OpenVPN | Быстрая | Очень надежное | Хорошая | Хорошая | Хорошо |

| IPSec/IKEv2 | Быстрая | Надежное | Хорошая | Очень хорошая | Хорошо |

| Wireguard | Очень быстрая | Очень надежное | Хорошая | Очень хорошая | Хорошо |

| SSTP | Средняя | Надежное | Средняя | Средняя | Хорошо |

| L2TP/IPSec | Средняя | Среднее | Плохая | Хорошая | Плохо |

| PPTP | Быстрая | Ненадежное | Плохая | Хорошая | Плохо |

- P2P — это пиринговая сеть (англ. peer-to-peer, P2P — равный к равному), в рамках которой каждая точка является как клиентом, так и выполняет функции сервера.

Уязвимости

Несмотря на свои многочисленные преимущества, VPN не лишены уязвимостей. Наиболее распространенными являются[11][12][13]:

Уязвимости протокола — некорректные VPN протоколы имеют уязвимости, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к VPN.

Уязвимости шифрования — слабое шифрование может сделать VPN уязвимым для таких атак, как подслушивание клиента и кража данных.

Уязвимости конфигурации — неправильно настроенный VPN может быть уязвим для атаки типа «человек посередине» (англ. Man in the middle, MITM)) и утечки данных.

Чтобы свести к минимуму наличие / влияние данных уязвимостей, тем самым обеспечив корректную и безопасную работу через VPN, важно внимательно ознакомиться с принципами построения и выбрать надежного поставщика VPN-сервиса, а также использовать надежное шифрование и отслеживать корректность настроек и общих параметров работы VPN.

Типы

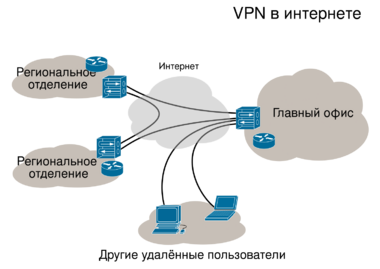

Существует несколько типов VPN, каждый из которых имеет свои преимущества и недостатки. Среди наиболее распространенных типов VPN можно выделить[14]:

VPN с удаленным доступом — данный тип VPN используются отдельными пользователями для доступа к частной сети из удаленного местоположения. Как правило, данный тип VPN используются удаленными сотрудниками, которым необходимо получить доступ к корпоративным ресурсам, таким как файлы и приложения, из-за пределов офиса.

Межсайтовые VPN — данный тип VPN используются для соединения двух или более частных сетей вместе через общедоступную сеть, такую как Интернет. Подобный тип VPN обычно используется компаниями с несколькими офисами или центрами обработки данных (ЦОД), которым необходимо безопасно обмениваться ресурсами и данными.

Мобильные VPN — данный тип VPN используются пользователя, которым необходимо получить доступ к частной сети с мобильного устройства, такого как смартфон или планшет. Подобный тип VPN обычно используется удаленными сотрудниками, которым необходимо получить доступ к корпоративным ресурсам в пути.

Облачные VPN — особенностью данного типа VPN является размещение в «облаке», а не на физическом сервере. Подобный тип VPN обычно используется компаниями, которым требуются масштабируемые и гибкие VPN-решения.

См. также

- Оверлейная сеть

- Dynamic Multipoint Virtual Private Network

- Hamachi

- Multi-link PPP daemon

- Анонимайзер

- Конфиденциальность в Интернете

Примечания

- ↑ Необходимость — мать изобретения VPN

- ↑ История VPN — откуда произошли виртуальные частные сети ВПН? ИСТОРИЯ VPN — ОТКУДА ПРОИЗОШЛИ ВИРТУАЛЬНЫЕ ЧАСТНЫЕ СЕТИ ВПН?

- ↑ История создания VPN

- ↑ Структура VPN-шлюза

- ↑ Реализация и структура VPN

- ↑ Принципы работы VPN / IBM

- ↑ Протоколы VPN

- ↑ Официальный сайт OpenVPN

- ↑ Официальный сайт WireGuard

- ↑ Протоколы VPN — все, что вам о них нужно знать

- ↑ Виртуализация сетей

- ↑ Как защититься от MITM или атаки «Человек посередине»

- ↑ Организация корпоративных сетей на основе VPN: построение, управление, безопасность

- ↑ Различные типы VPN и их использование

Литература

- Дэвис Джозеф, Льюис Эллиот. Создание виртуальных частных сетей в Microsoft Windows Server 2003. — Эком, 2006. — 496 с. — ISBN 5-7163-0118-5.

- Макин Дж. С., Маклин Йен. Внедрение, управление и поддержка сетевой инфраструктуры Microsoft Windows Server 2003: Учебный курс. — Питер, 2008. — 624 с. — ISBN 978-5-469-01357-0.

- Карпов Сергей Сергеевич, Рябинин Юрий Евгеньевич, Финько Олег Анатольевич. ОБЕСПЕЧЕНИЕ ЦЕЛОСТНОСТИ ДАННЫХ, ПЕРЕДАВАЕМЫХ ПО КАНАЛАМ СВЯЗИ ВИРТУАЛЬНЫХ ЧАСТНЫХ СЕТЕЙ // Вопросы кибербезопасности. — 2021. — № 4 (44).

- Довгаль Виталий Анатольевич, Меретукова Сусана Касеевна, Шередько Денис Игоревич. ОРГАНИЗАЦИЯ БЕЗОПАСНОГО УДАЛЕННОГО ДОСТУПА СОТРУДНИКА КОММЕРЧЕСКОЙ КОМПАНИИ, РАБОТАЮЩЕГО ВНЕ ОФИСА // Вестник Адыгейского государственного университета. Серия 4: Естественно-математические и технические науки. — 2021. — № 2 (281).

- Исобоев Ш.И., Халматов Б.М., Коптев В.А., Везарко Д.А., Чечельницкий А.С. ВЫЯВЛЕНИЕ РИСКОВ АТАКИ «ЧЕЛОВЕК ПОСЕРЕДИНЕ» В СИСТЕМЕ РЕТРАНСЛЯЦИИ VPN GATE // Инновации и инвестиции. — 2022. — № 3.

Данная статья имеет статус «готовой». Это не говорит о качестве статьи, однако в ней уже в достаточной степени раскрыта основная тема. Если вы хотите улучшить статью — правьте смело! |

Данная статья имеет статус «проверенной». Это говорит о том, что статья была проверена экспертом |